WASPADAI! BROKEN LINK HACKING (BLH)

#1: Pengertian BLH

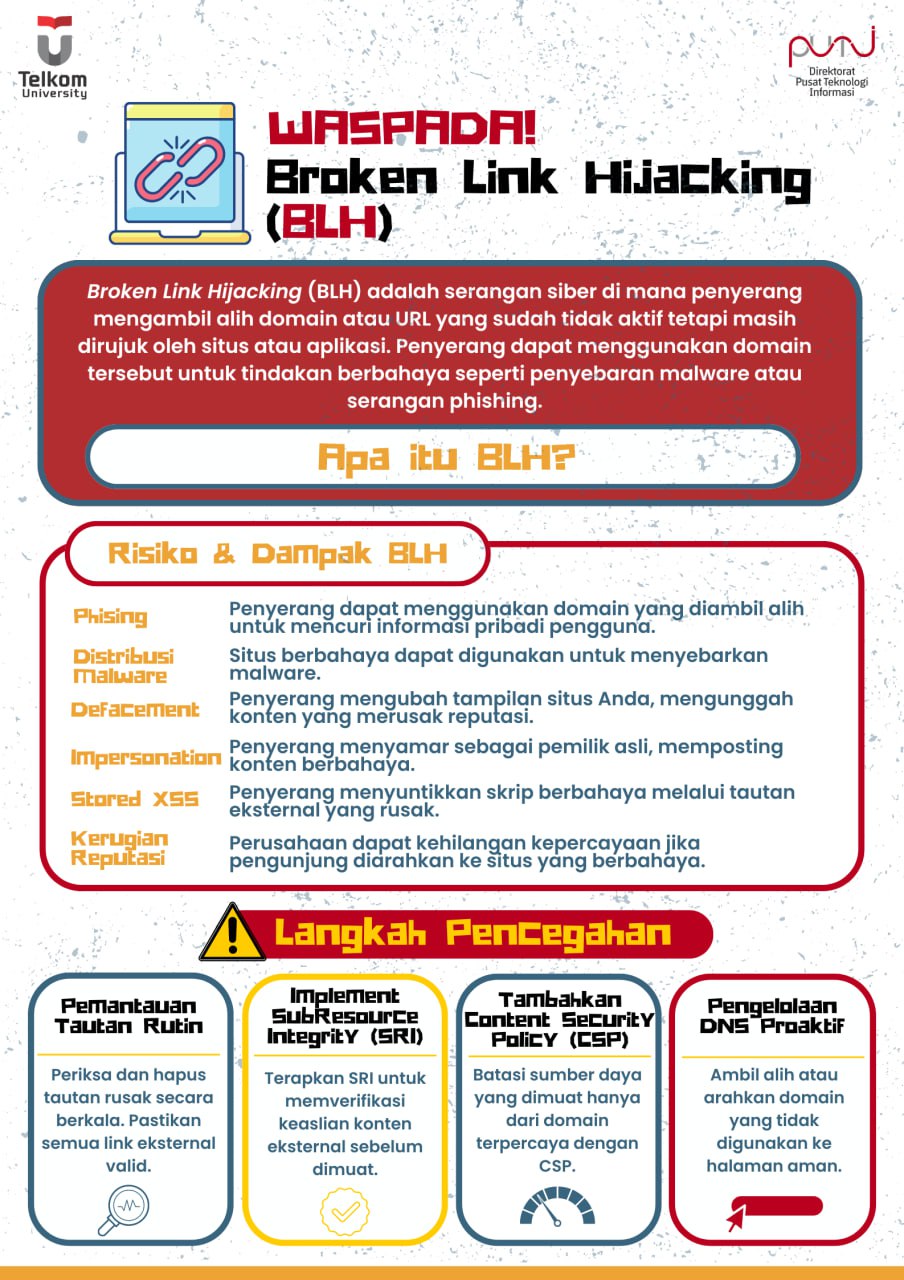

Apa itu Broken Link Hijacking?

Broken Link Hijacking (BLH) adalah serangan siber di mana penyerang mengambil alih domain atau URL yang sudah tidak aktif tetapi masih dirujuk oleh situs atau aplikasi. Penyerang dapat menggunakan domain tersebut untuk tindakan berbahaya seperti penyebaran malware atau serangan phishing.

#2: Risiko dan Dampak BLH

Risiko dan Dampak Broken Link Hijacking

- Phishing: Penyerang dapat menggunakan domain yang diambil alih untuk mencuri informasi pribadi pengguna.

- Distribusi Malware: Situs berbahaya dapat digunakan untuk menyebarkan malware.

- Defacement: Penyerang mengubah tampilan situs Anda, mengunggah konten yang merusak reputasi.

- Impersonation: Penyerang menyamar sebagai pemilik asli, memposting konten berbahaya.

- Stored XSS: Penyerang menyuntikkan skrip berbahaya melalui tautan eksternal yang rusak.

- Kerugian Reputasi: Perusahaan dapat kehilangan kepercayaan jika pengunjung diarahkan ke situs yang berbahaya.

#3: Contoh Kasus Nyata BLH

1. Microsoft Passport (1999): Microsoft gagal memperbarui domain passport.com, yang digunakan untuk layanan Hotmail. Seorang pengguna internet membeli domain tersebut dan berpotensi menggunakannya untuk serangan, namun akhirnya mengembalikannya ke Microsoft

2. Subdomain Takeover: Lebih dari 400.000 subdomain ditemukan rentan terhadap takeover karena konfigurasi CNAME yang salah. Subdomain yang terlantar dapat diambil alih oleh penyerang untuk menyebarkan konten berbahaya atau mencuri data

3. Hijacking Link JavaScript : Jika domain yang digunakan untuk skrip eksternal sudah tidak aktif, penyerang dapat mengambil alih dan menyuntikkan skrip berbahaya untuk mencuri data atau meretas akun pengguna

#4: Langkah Pencegahan

1. Pemantauan Tautan Rutin: Periksa dan hapus tautan rusak secara berkala. Pastikan semua link eksternal valid.

2. Implement SubResource Integrity (SRI): Terapkan SRI untuk memverifikasi keaslian konten eksternal sebelum dimuat.

3. Tambahkan Content Security Policy (CSP): Batasi sumber daya yang dimuat hanya dari domain terpercaya dengan CSP.

4. Pengelolaan DNS Proaktif: Ambil alih atau arahkan domain yang tidak digunakan ke halaman aman.

Selalu waspada terhadap tautan yang rusak dan berpotensi menimbulkan ancaman. Lakukan pemantauan rutin, segera perbaiki atau hapus tautan yang tidak aktif, dan terapkan langkah-langkah keamanan seperti yang telah disebutkan sebelumnya. Dengan tindakan proaktif, kita dapat menjaga integritas dan keamanan sistem. #AlertTodaySafeTomorrow